Анатомія malware: Як працює шкідливе програмне забезпечення

Розбираємо види шкідливого malware та їхні ознаки

Останні роки стали одночасно найбільшим викликом та найприбутковішим періодом для спеціалістів з кібербезпеки. Згідно з дослідженням Accenture, кількість проникнень у безпеку у 2024 зросла на 75% порівняно з попереднім роком, при цьому організації стикалися в середньому з 1876 атаками на квартал.

Тому спеціалісти мають шалений попит, а користувачам радять знати ворога в лице. В цій статті ми приєднаємось до поради та доповнимо її всім, що потрібно знати про шкідливе ПЗ, або ж malware.

Ми детально розберемо, які існують типи malware, як вони проникають у пристрої юзерів, якої руйнівної шкоди можуть завдати й, найголовніше, як ефективно захистити себе, свій бізнес і свої дані від цих цифрових загроз.

Анатомія цифрової загрози: основні типи шкідливого ПЗ

Для початку: що таке malware? Простими словами — це будь-який код або програма, розроблені для пошкодження, порушення роботи, викрадення даних або отримання несанкціонованого доступу до комп'ютерних систем.

Важливо, що корисних malware не буває. Їхня мета завжди зловмисна: викрадення паролів, банківських реквізитів, блокування роботи цілих компаній з вимогою викупу або навіть шпигунство на державному рівні.

Світ шкідливих програм надзвичайно різноманітний, і кожна має свої унікальні характеристики та методи атаки.

Віруси

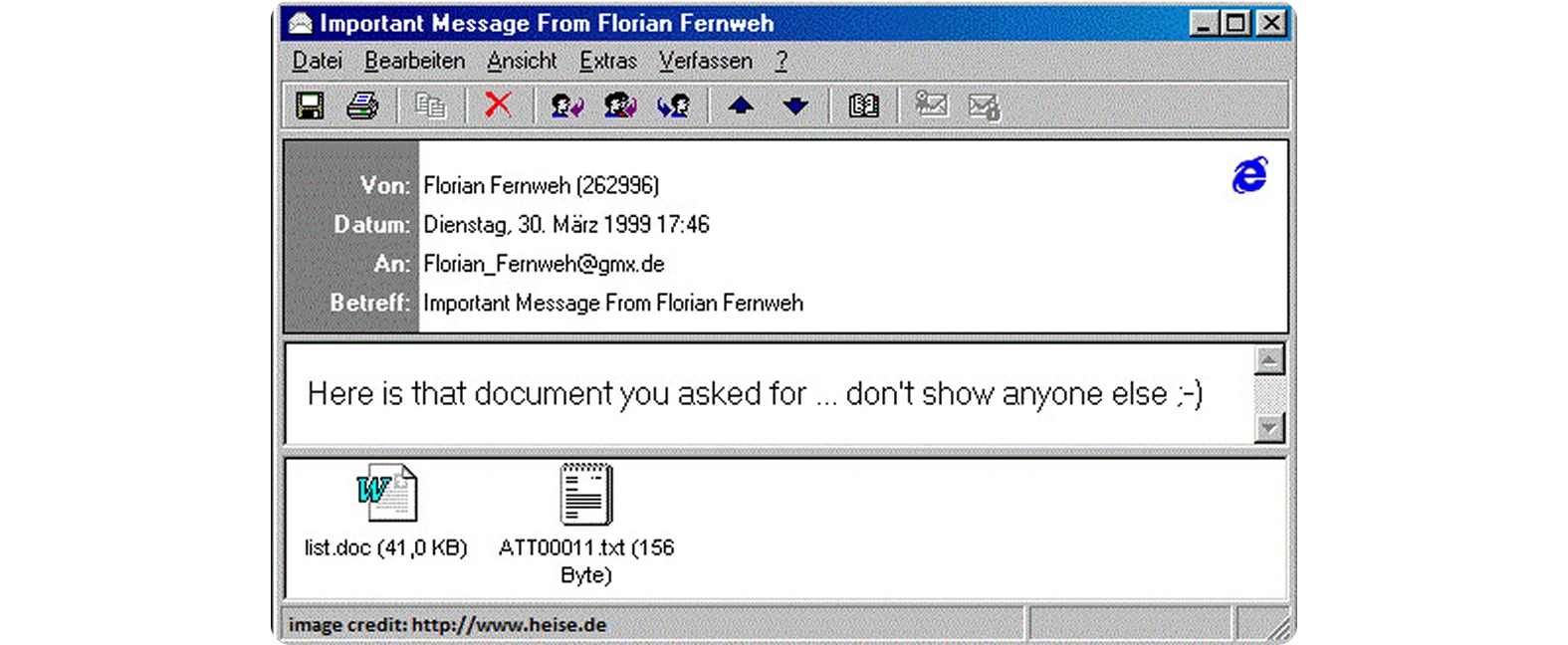

Класика жанру, з якої все починалося. Комп'ютерний вірус — це шкідливий код, що прикріплюється до легітимних файлів або програм. Подібно до біологічного вірусу, він потребує носія для поширення. Коли ви запускаєте заражений файл, вірус активується та починає поширюватися, інфікуючи інші файли на вашому комп'ютері.

Шкода від вірусів може варіюватися від незначних збоїв у роботі системи до повного знищення даних. Історичним прикладом є вірус Melissa, який наприкінці 90-х поширювався через документи Microsoft Word, завдаючи колосальних збитків.

Джерело: CyberHoot

Компʼютерні хробаки

Навіть сторінка у Вікіпедії каже «не плутати з компʼютерним вірусом». Попри схожість в алгоритмах дії, хробаки — самостійні програми.

Їм не потрібен файл-носій для поширення. Вони використовують вразливості в мережевих протоколах, щоби поширюватися з одного комп'ютера на інший автоматично. Це робить їх надзвичайно небезпечними, адже один заражений пристрій може за лічені години інфікувати всю локальну мережу.

Хробаки часто створюють так звані ботнети — мережі з заражених комп'ютерів, які зловмисники можуть використовувати для масових DDoS-атак, розсилки спаму або майнінгу криптовалют.

Троянські програми

Цей тип malware називається так не дарма. Ці програми маскуються під корисне або легітимне ПЗ, щоб змусити користувача самостійно їх встановити/відкрити. Наприклад, ви можете завантажити «безплатну» гру або «корисну» утиліту, яка насправді є трояном.

Після активації він відкриває «чорний хід» (бекдор) у вашій системі, надаючи зловмисникам віддалений доступ до вашого комп'ютера. Це дозволяє їм викрадати дані, встановлювати інше шкідливе ПЗ або навіть повністю контролювати ваш пристрій.

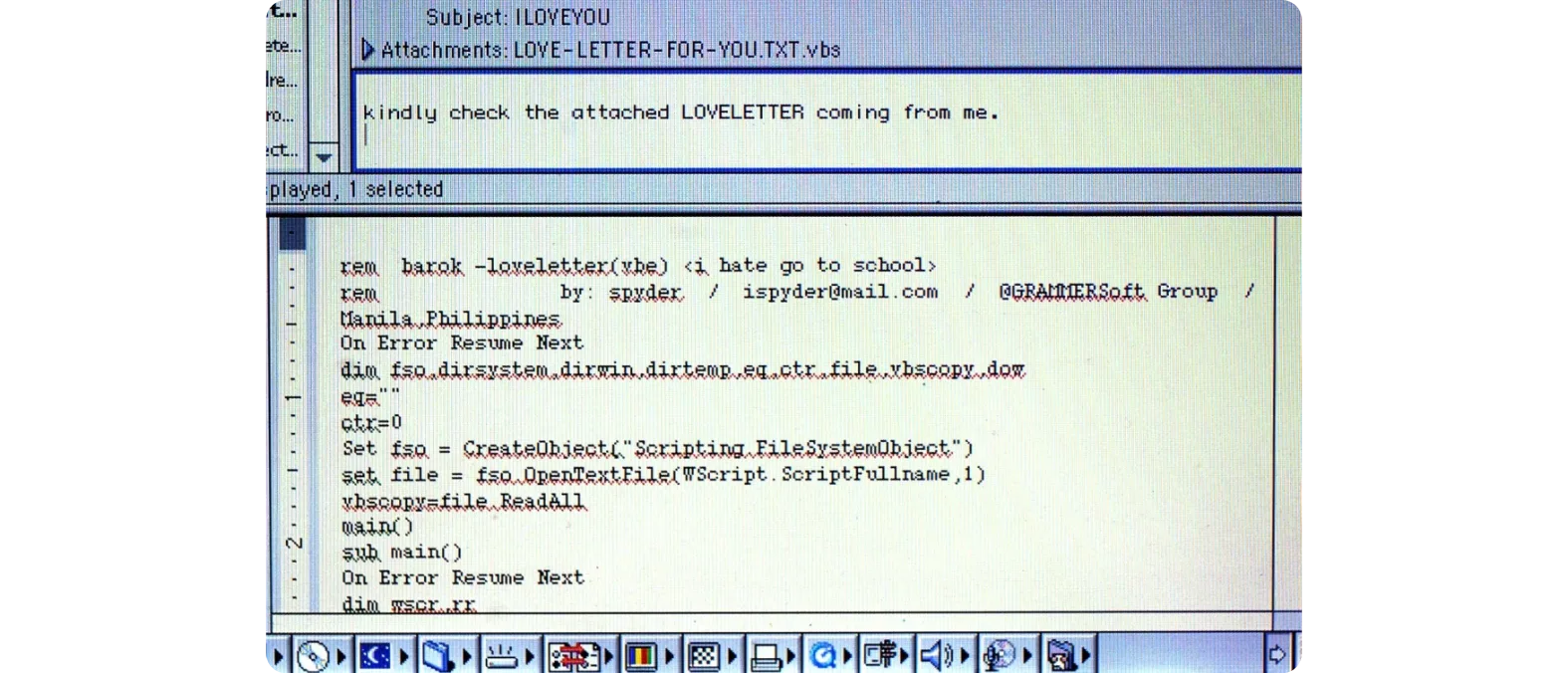

ILOVEYOU — класичний приклад трояна з соціальною інженерією: у травні 2000 року лист із темою ILOVEYOU та вкладенням LOVE-LETTER-FOR-YOU.txt.vbs масово змусив людей самостійно відкрити шкідливий файл. Скрипт перезаписував популярні файли (музика, зображення, документи), крадучи паролі, та самостійно надсилав копії всім контактам жертви — через це він поширився миттєво та спричинив мільярдні збитки по всьому світу.

Джерело: CNN Business

Програми-вимагачі, або ransomware

Це один із найнебезпечніших та найприбутковіших типів шкідливого ПЗ для кіберзлочинців. Програми-вимагачі шифрують файли на вашому комп'ютері або навіть блокують доступ до всієї системи. Після цього на екрані з'являється повідомлення з вимогою заплатити викуп (зазвичай у криптовалюті, яку складніше відстежити) за ключ для розшифровки.

Атаки програм-вимагачів можуть паралізувати роботу як окремих користувачів, так і цілих систем, які працюють на одній локальній мережі. В історії під такі удари підпадали лікарні, компанії та державні установи.

В Україні найвідомішим прикладом стала атака NotPetya у червні 2017 року. Вона почалася через скомпрометоване оновлення бухгалтерської програми M.E.Doc і швидко паралізувала роботу банків, аеропортів, держустанов і компаній. Хоча на екранах з’являлося повідомлення про викуп, NotPetya фактично знищував дані, а не шифрував їх для відновлення.

Рекламне ПЗ, або adware

Хоча рекламне ПЗ часто вважається менш небезпечним, воно може бути вкрай набридливим та порушувати конфіденційність. Його основна мета — автоматично демонструвати небажану рекламу у вигляді спливних вікон, банерів або перенаправлень на рекламні сайти.

Деякі види adware також можуть збирати дані про інтереси юзерів, їхню історію переглядів для таргетування реклами, що є порушенням приватності.

Руткіти (Rootkits)

Руткіти — це набір програмних інструментів, які дозволяють зловмисникам отримати найвищий рівень доступу (root-доступ) до системи, залишаючись при цьому непоміченими.

Вони майстерно приховують свою присутність і активність, а також маскують інші шкідливі програми, які можуть бути встановлені на комп'ютері. Руткіти можуть роками непомітно існувати в системі, перехоплюючи контроль над процесами операційної системи та викрадаючи дані. Виявляти й видаляти руткіти — надзвичайно складне завдання.

Безфайлове шкідливе ПЗ (Fileless Malware)

Це відносно новий та витончений тип загрози, який не використовує традиційні файли для зараження системи. Замість цього він працює безпосередньо в оперативній пам'яті комп'ютера (RAM) і використовує для виконання шкідливих дій легітимні системні інструменти на кшталт PowerShell або WMI.

Оскільки на жорсткому диску не залишається жодних файлів, традиційним антивірусам, які сканують файлову систему, дуже важко виявити таку загрозу.

Шпигунське ПЗ, або spyware

Ця категорія програм розроблена для таємного збору інформації про користувача без його відома. Шпигунське ПЗ може відстежувати активність юзера онлайн, записувати натискання клавіш (keylogger), збирати паролі, дані банківських карток та іншу конфіденційну інформацію. Зібрані дані потім надсилаються зловмисникам. Часто шпигунські програми потрапляють на пристрій в комплекті з безплатним програмним забезпеченням.

Так, у 2010 році виявили Stuxnet — шпигунське ПЗ, яке найімовірніше створили для атаки на іранську ядерну програму. Воно не розсилалося для крадіжки паролів чи банківських даних, а натомість націлилося на промислові контролери та фізично вивело з ладу центрифуги на об’єктах в Ірані, змінюючи їхню роботу так, щоб викликати пошкодження устаткування. Поширювалося воно через інфіковані USB та використання кількох вразливостей у Windows, при цьому діяло дуже точково — лише на системах із конкретною конфігурацією ПЛК.

Шляхи зараження: як malware потрапляє на пристрої

Розуміння того, як поширюється шкідливе ПЗ, — це ключ до запобігання інфекції. Хоч кіберзлочинці й використовують купу різних методів, саме людська необережність стає вирішальним фактором. Так, дослідники зі Стенфордського університету виявили, що близько 88% усіх витоків даних стали можливими завдяки людському фактору.

Існує кілька найуспішніших шляхів зараження, де шанс людської необачності дуже високий:

- Фішинг

Це найпоширеніший вектор атак. Зловмисники розсилають електронні листи, які маскуються під повідомлення від банків, державних установ або відомих компаній. Такі листи часто містять шкідливі вкладення (наприклад, заражені документи) або посилання на підроблені сайти, де користувача просять ввести свої облікові дані. - Шкідливі завантаження

Завантаження програм або файлів з неперевірених джерел (як-от торент-трекери або підозрілі сайти) — прямий шлях до зараження. Шкідливе ПЗ часто маскується під зламані версії популярних програм, де користувачам шкода платити за підписку або купувати продукт. - Експлойти й вразливості

Кіберзлочинці активно шукають слабкі місця (вразливості) у програмному забезпеченні — операційних системах, браузерах, плагінах. Використовуючи спеціальні інструменти (експлойт-кіти), вони можуть автоматично заражати пристрої користувачів, які просто відвідали скомпрометований вебсайт. Саме тому так важливо вчасно оновлювати все ПЗ. - Шахрайські вебсайти

Зловмисники створюють копії популярних сайтів, змінюючи лише одну літеру в доменному імені. Користувач, не помітивши різниці, може ввести свої дані на такому сайті або завантажити з нього шкідливий файл.

Ознаки зараження: як зрозуміти, що ваш пристрій в небезпеці

Часто шкідливе ПЗ намагається діяти максимально приховано, але існують певні симптоми, які можуть вказувати на зараження. Якщо ви помітили щось із цього переліку, варто негайно вжити заходів.

- Різке падіння продуктивності. Ваш комп'ютер або смартфон почав працювати значно повільніше, програми «зависають» або довго завантажуються без видимих причин. Це може свідчити про те, що шкідливе ПЗ використовує ресурси вашого пристрою у фоновому режимі.

- Часті збої та помилки. Програми раптово закриваються, операційна система видає незрозумілі помилки або перезавантажується.

- Зміни в браузері. Ваша домашня сторінка або пошукова система за замовчуванням змінилися без вашої згоди. Браузер самостійно відкриває нові вкладки або перенаправляє вас на невідомі сайти.

- Відключення засобів захисту. Ваш антивірус або брандмауер виявилися вимкненими, і ви не можете їх увімкнути. Деякі види malware цілеспрямовано деактивують захисне ПЗ.

- Невідомі файли та програми. На робочому столі або в системних папках з'явилися нові іконки, файли або програми, які ви не встановлювали. Або, навпаки, деякі ваші файли зникли чи виявилися зашифрованими.