Найгучніші кейси OSINT: Як користувачі соцмереж викривали злочини швидше за спецслужби

Google знає про вас більше, ніж ЦРУ?

З початком повномасштабного вторгнення OSINT став одним із багатьох нових напрямків, які цікавлять українців. Часом ця практика виявляється ефективнішою та (головне) швидшою в порівнянні зі спроможностями держави або спеціальних відомств.

OSINT-ентузіасти допомагають у розслідуваннях, шукають інформацію та працюють над кейсами, де правоохоронні органи бувають безсилі. В українському контексті OSINT — це можливість напряму допомогти державі: шукати підтвердження воєнних злочинів, відстежувати військову техніку, деанонімізувати окупантів.

Щоб заглибитись у тему та надихнути вас почати вивчати щось нове, розповідаємо про найгучніші OSINT-кейси та їхній контекст. Поділимось як з допомогою OSINT розслідують злочини країни 404, допомагають із порятунком дітей та навіть знаходять найнебезпечніших терористів.

Геолокація російської техніки в Україні (2022)

На початку повномасштабного вторгнення росії в Україну увага всієї OSINT-спільноти була прикута до соцмереж. Там люди й нелюди поширювали тисячі відео російських колон, техніки та особового складу, які активно рухались територією України.

Аналітики почали покадрово вивчати фото й відео з Telegram, TikTok i Twitter, адже все могло стати зачіпкою та дати важливий контекст. До прикладу, аналітики часто придивляються до електроопор, номерів будинків, вивісок на магазинах і навіть дерев.

Rosgvardia column reportedly in Gubkin, Belgorod oblast. Patrul MRAPs, Avtozaks, and trucks. 1065/https://t.co/9BNyahGmO4 pic.twitter.com/mFUVrNJdae

— Rob Lee (@RALee85) February 7, 2022

Це допомагає зрозуміти:

- Де саме розміщений противник або в якому напрямку рухається;

- Яка його чисельність, який це рід військ, яку техніку він має.

На вже окупованих територіях противник розміщував стратегічні пункти, блокпости, пункти живлення, і українська влада закликала людей надавати інформацію. Так, було критично важливо знати про локацію:

- бензовозів

- скупчення колон техніки

- складів з боєприпасами

- радіолокаційних станцій

- позицій артилерії

Для цього Міністерство цифрової трансформації створило єВорог — телеграм-бот, де можна безпечно передати цю інформацію ЗС України.

Джерело: АрміяInform

Завдяки OSINT-аналітикам ГУР та збройні сили отримують інформацію набагато швидше, порівняно з традиційними тактиками розвідки. Це жодним чином не применшує важливість роботи наших структур, а лише підкреслює, наскільки ефективнішою може бути їхня робота, якщо залучені OSINT-спеціалісти й самі громадяни.

Для такої комплексної OSINT-розвідки аналітики використовують чимало інструментів. Вони дозволяють швидко й точно верифікувати місце розташування техніки, маршрути пересування, час подій та інші критично важливі деталі. До прикладу, використовують:

- Пошукові системи по соцмережах (Maltego, Sherlock, PimEyes) — для пошуку профілів у соцмережах, які публікували матеріали. Це дозволяє вийти на авторів або джерела відео.

- Інструменти розпізнавання техніки й транспорту, як-от Oryx. Використовуються для визначення типу техніки, її модифікацій та країни походження.

- Google Earth/Google Maps — для звірки місцевості, виявлення унікальних орієнтирів, розміщення об’єктів. Наприклад, за формою перехрестя, лінією дерев або конфігурацією дахів аналітик може ідентифікувати точне місце зйомки.

- Інструменти перегляду EXIF-файлів — аналіз метаданих фото (якщо вони не видалені), включно з координатами, часом зйомки, моделлю пристрою.

- Сервіси для покадрового аналізу відео (InVID, ffmpeg, VLC). Вони дозволяють «виловити» деталі, які проскакують упродовж секунди.

MH17 — розслідування Bellingcat

17 липня 2014 року над Донбасом збили пасажирський літак рейсу MH17, який летів з Амстердаму до Куала-Лумпуру. Всі 298 людей на борту, включно з екіпажем літака, загинули. Єдиним джерелом, з якого можна було дізнатися хоч якусь інформацію стали Facebook, YouTube та російські форуми.

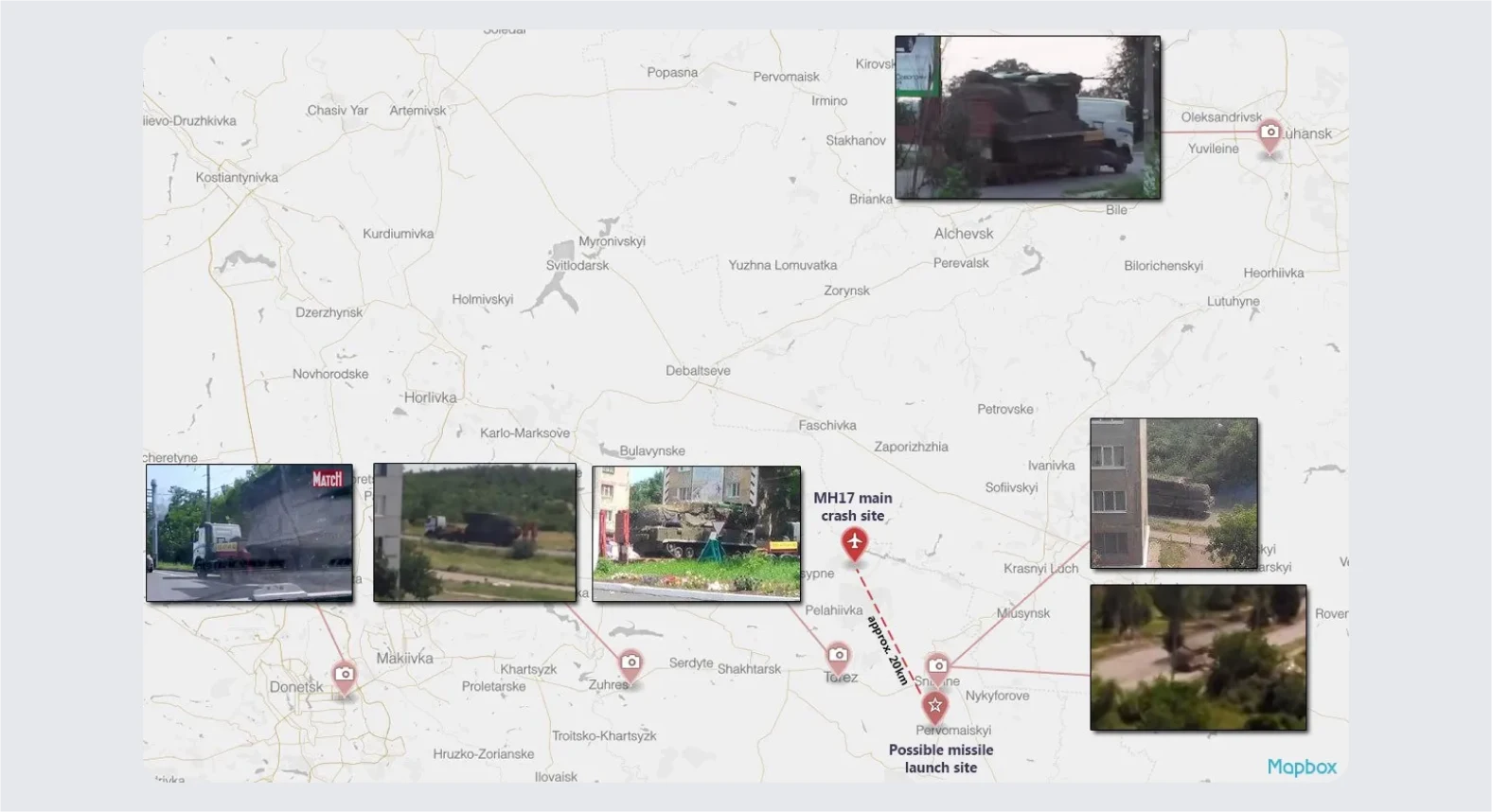

Одразу після трагедії в російськомовних спільнотах почали зʼявлятися фото й відео російського ЗРК «Бук», який переміщувався Донбасом на вантажівці. Bellingcat, спільнота журналістських розслідувань, почала системно збирати всі знімки, які циркулювали онлайн:

- Аналізували тип тягача, номерні знаки та будь-які характерні риси, які могли повʼязати знімки з конкретною установкою.

- Використовуючи знімки, користувались Google Street View, Maps та іншими сервісами, щоби почати відтворювати маршрут установки.

- Реконструювали повний маршрут установки, який починався з місця базування в Курську та пролягав до тимчасово окупованих Донеччини та Луганщини.

Bellingcat визначили, що цей маршрут повністю збігався з траєкторією, яку простежили через відео від цивільних очевидців.

Пізніше в мережі зʼявилося чергове фото «Бука» з Луганська. На ньому видно, що одна ракета відсутня. Журналісти підтвердили геолокацію, де зробили фото, і виявили, що установка поверталась до росії вже після запуску. Це стало ключовим непрямим доказом того, що ракету запустили з цієї установки саме в день трагедії.

Джерело: Bellingcat

Ключовим проривом у розслідуванні був момент, коли визначили, з якого саме поля запустили ракету. Журналісти знайшли відео пуску, яке зняв місцевий житель, що побачив димовий слід у небі. Далі OSINT-тактики запрацювали на повну:

- Журналісти проаналізували форму диму, швидкість вітру, кут сонця та відстані до обʼєктів. Таким чином вони визначили напрямок пуску ракети.

- Використали супутникові знімки, зроблені в день трагедії, на яких видно сліди гусениць на полі біля Сніжного.

Зрештою, кількість прямих та непрямих доказів свідчить про те, що саме російські військові збили пасажирський літак. Це розслідування стало першим випадком, коли незалежна група цивільних аналітиків змогла довести провину держави у воєнному злочині, використовуючи лише відкриті джерела.

Звіт Bellingcat було подано до суду в Нідерландах як частину офіційного досьє. Як повідомляє AP, у липні цього року Європейський суд з прав людини визнав росію винною в збитті малайзійського «Боїнга» над Донеччиною у 2014 році.

Бостонський марафон: коли OSINT переходить межу

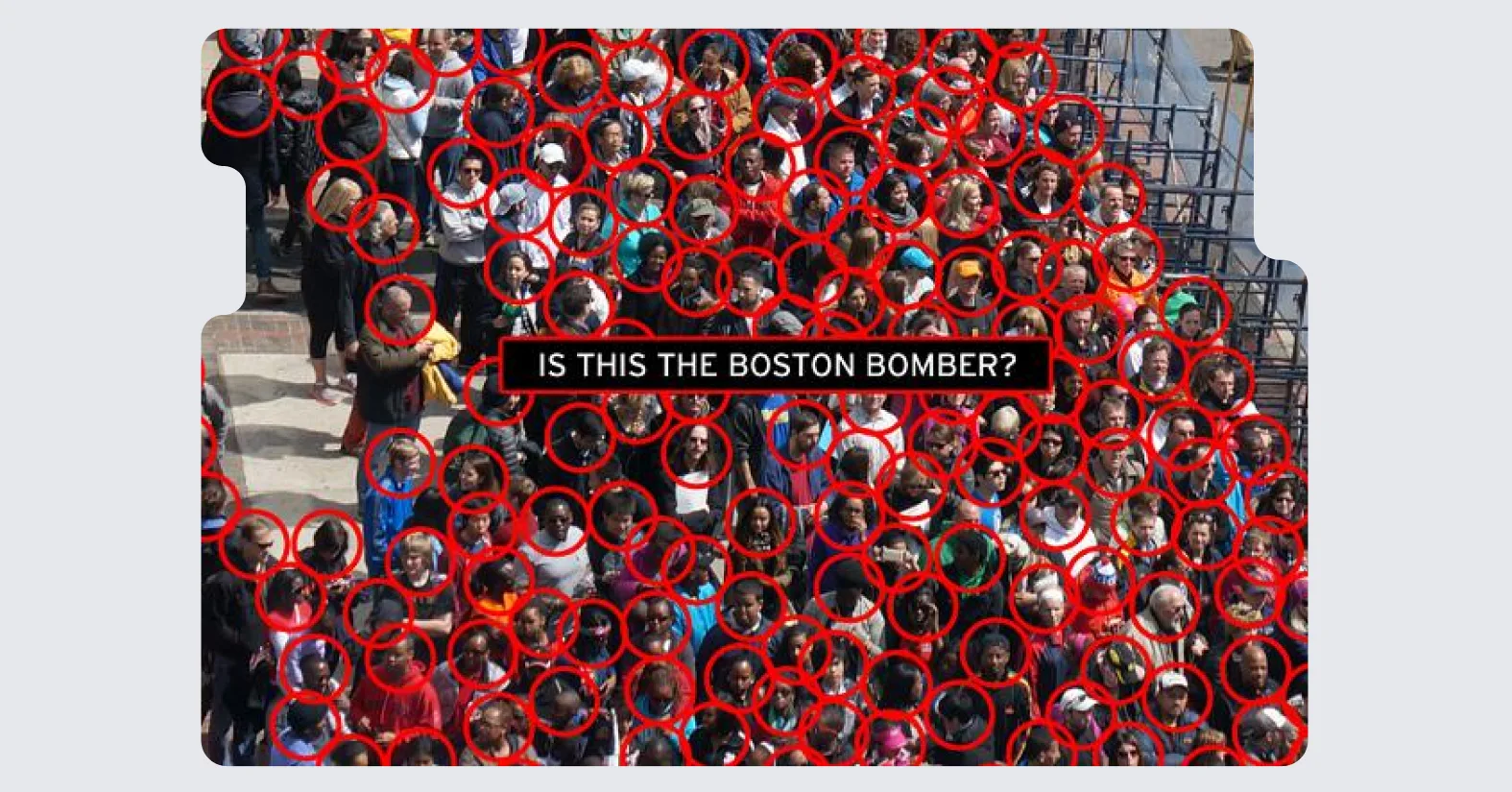

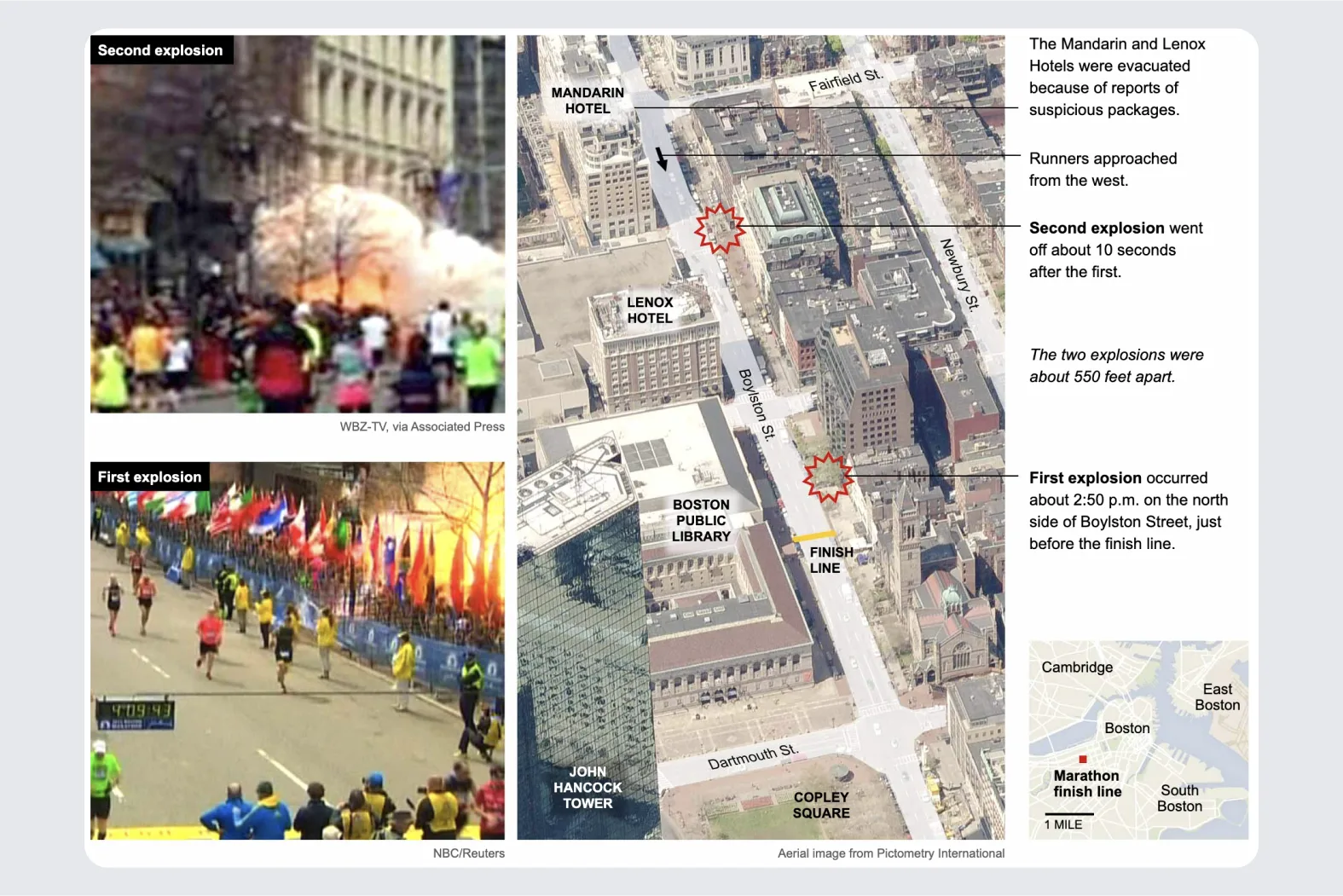

15 квітня 2013 року в Бостоні під час щорічного марафону пролунало два вибухи. Загинули троє людей, понад 200 отримали поранення. Через кілька годин мережу заповнили тисячі фото й відео, а разом із ними — аматорські спроби «знайти винних».

Розуміючи, що це теракт, користувачі Reddit створили спільноту r/findbostonbombers. Там юзери масово викладали знімки з марафону та ділилися здогадками. Для них хтось виглядав «підозріло», у когось непропорційно великий рюкзак, хтось нагадував когось тощо.

Джерело: Salon

Цей краудсорсинг вийшов з-під контролю та лише заважав правоохоронним органам розібратись. Лінії звʼязку були перевантажені зверненнями стурбованих людей, а поліція не мала ресурсу перевірити всі заяви, що надходили.

В пошуках справедливості інтернет-розслідувачі вийшли на Суніла Трипаті — студента, який зник ще до теракту. Його фото почали поширювати з клеймом «ймовірного» терориста. В гонитві за сенсацією медіа підігрівали ажіотаж, а фото студента ширилися з підписом Wanted. Під гарячу руку потрапили як родина, так і все оточення Трипаті. На них сипались тисячі погроз, спам дзвінками та обіцянки розправи у соцмережах.

Джерело: The New York Times

Розслідування ж закінчилось зовсім інакше. Справжніх злочинців виявили геть іншим шляхом, і всі онлайн-ентузіасти засвоїли урок:

Доступ до відкритих джерел не дорівнює праву на публічні звинувачення.

В підсумку адміністрація Reddit опублікувала пост під заголовком Reflections on the Recent Boston Events, де публічно перепросила. Вони визнали, що недостатньо швидко модерували контент і що користувачі завдали шкоди невинним людям.

Про ці події зняли окремий документальний серіал на Netflix. Він у деталях розповідає про події того дня, про вибухи, їхнє розслідування та пошук винних.

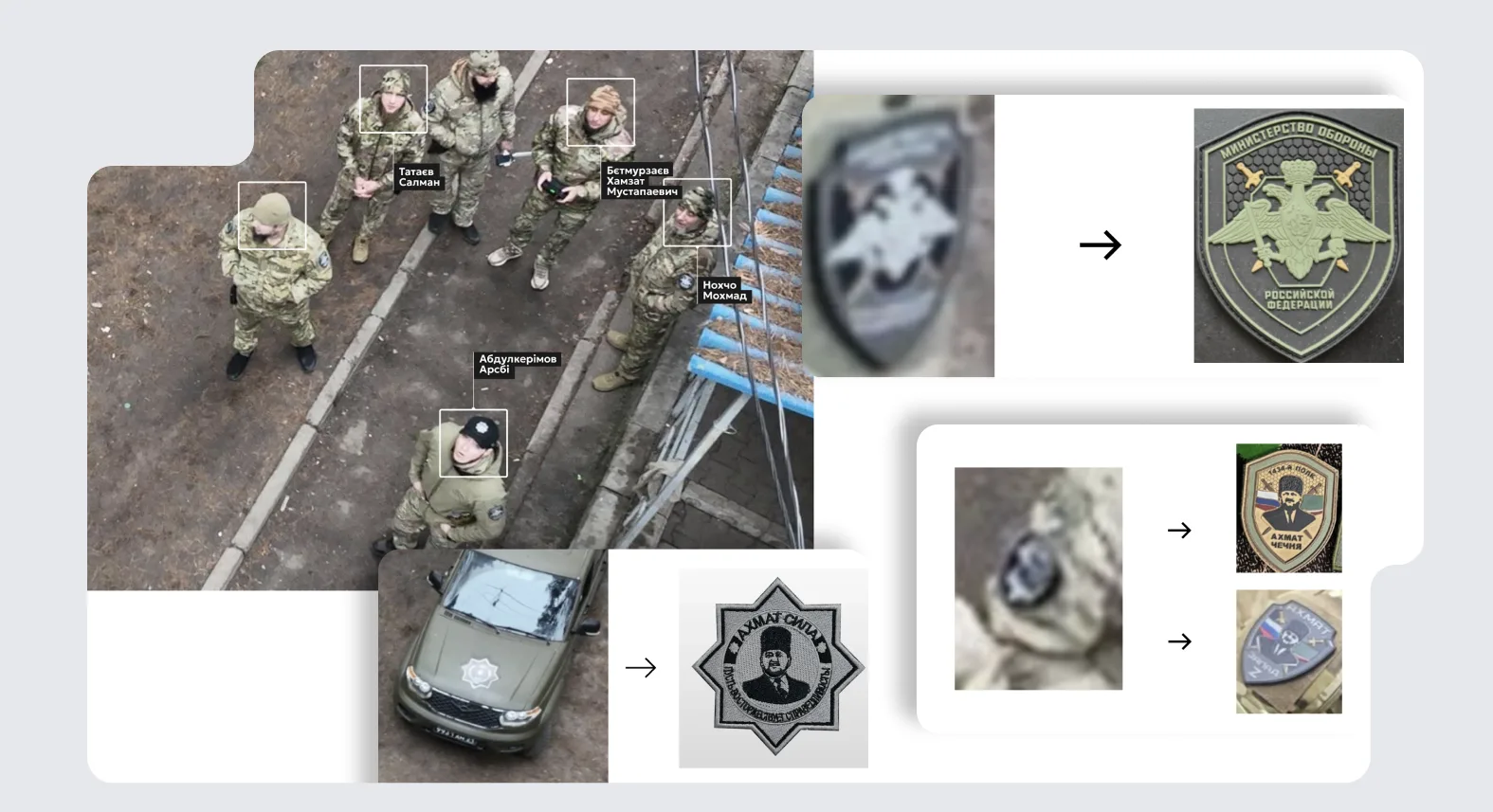

Деанон російських військових: як шеврони, селфі та «Однокласники» стають зброєю

Після початку повномасштабного вторгнення російські військові почали масово залишати цифрові сліди. Інтернет заполонили селфі на окупованих територіях, відео в парадній формі, горді пости «за родіну» в «Однокласниках» та «Вконтакте». Ніхто й не думав про правила інформаційної гігієни. Зрештою, ці дрібниці стали ключовими для ідентифікації цих військових, а згодом — доказами воєнних злочинів.

OSINT-спільноти на кшталт InformNapalm, Molfar, «OSINT-бджоли» почали масштабну кампанію з деанонімізації. Інформації було настільки багато, що знаходили не лише військових, але й робили повноцінні досьє. Збирали інформацію про імена, звання, військову частину, місце дислокації, накази, які їм давали, та багато іншого.

Процес деанону доволі зрозумілий. Навіть одна фотографія може стати відправною точкою:

- У формі, на фоні зруйнованого будинку, з нашивкою на плечі.

- Далі шукаються збіги в російських соцмережах через зворотний пошук зображень, як-от PimEyes, Yandex або Google Images.

- Якщо є збіг, можна перевірити акаунти родичів, друзів, близьких. Їхні коментарі, підписки й теги на сімейних фото особливо корисні.

Через соцмережі можна вийти й на військову частину людини. Її може багато що видати:

- Форма, медалі, шеврони допомагають визначити підрозділ.

- Нікнейм, згадки у відгуках, коментарі на тематичних форумах додають контексту.

- На повʼязаних фото можна знайти групові кадри, номерні знаки машин, дорожні знаки тощо.

Джерело: Molfar intelligence Institute

Маючи імʼя, дату народження та інші дані, можна скористатись корумпованістю російських державних відомств.

- Злиті бази РФ доступні всім, хто знає, де шукати. Там можна знайти як паспортні дані, так і номери телефонів, адреси, місця роботи й багато іншого.

- З іншого боку, ряд державних реєстрів є в публічному доступі. Так можна шукати, де фігурують окупанти, в яких судових справах або податкових записах.

Якщо й цього недостатньо, існують сотні сервісів для того, щоби «пробити» людину. Наприклад, є телеграм-боти з доступом до приватних даних через API, є злиті бази даних мобільних операторів, додатки для перевірки того, як контакт підписаний в інших людей, та багато іншого.

Одним із найвідоміших прикладів є деанон російського військового блогера від спільноти «OSINT-бджоли». Він веде канал під назвою Fighterbomber, і про нього дізнались майже все:

- Імʼя, дату народження, ІПН, адресу реєстрації;

- Приватну власність, включно з квартирами, автомобілями;

- Всі акаунти, зокрема YouTube, електронну пошту, нікнейм у Skype;

- Весь шлях його служби, включно з назвами підрозділів, посадами;

- Чим захоплюється, на яких форумах спілкується.

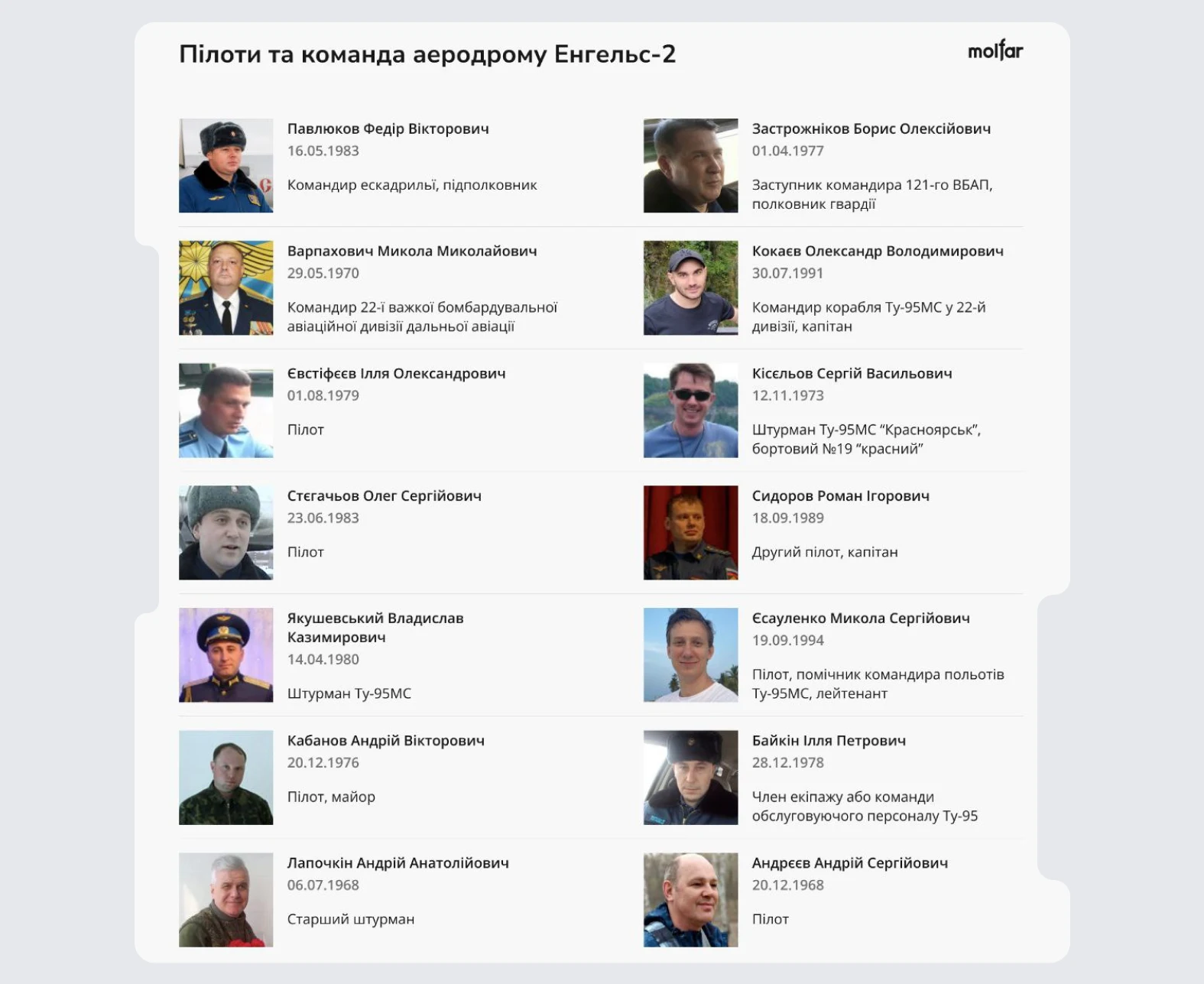

Інший відомий приклад деанону належить агенції Molfar. У ході розслідування вона деанонімізувала всіх причетних до обстрілу дитячої лікарні «Охматдит» у Києві. До злочину причетні щонайменше 95 військовослужбовців, яких вдалось ідентифікувати.

Джерело: Molfar

Вони є пілотами літаків, які базуються на аеродромах «Енгельс» та «Шайковка», звідки були запущені ракети. Про них стало відомо багато:

- ПІБ, дати народження, адреси проживання;

- Звання, заслуги, нагороди;

- Контакти, страхові номери, ІПН, логіни та паролі від сервісів;

- Штрафи, судові позови, приватна власність.

Робота над деанонімізацією — це складний, часто довгий та монотонний процес. Попри зусилля держави, допомога зацікавлених OSINT-спеціалістів, спільнот та агенцій — на вагу золота. Такі ініціативи лише допомагають і прискорюють роботу держави над притягненням усіх відповідальних за звірства до правосуддя в Гаазі.

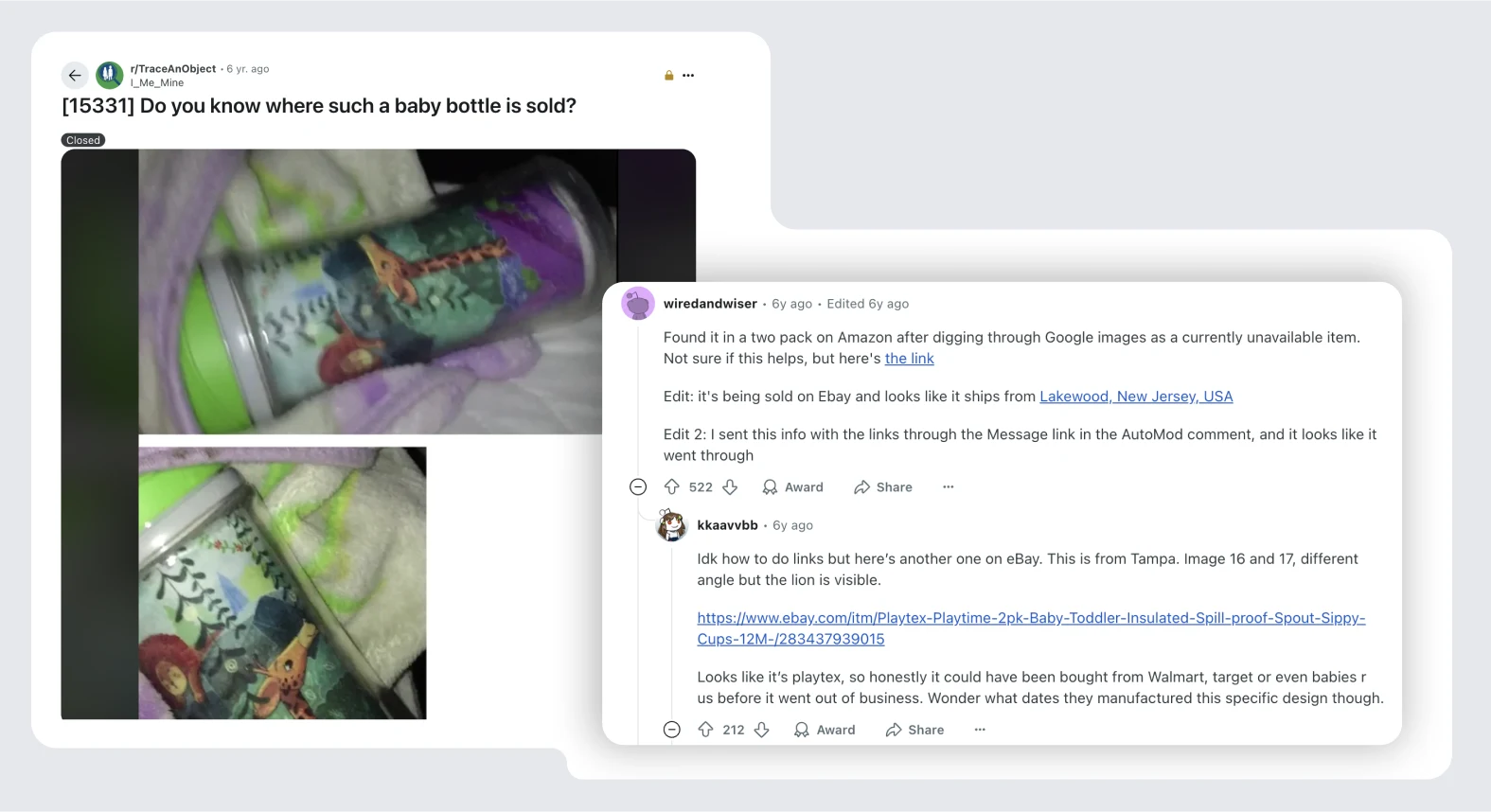

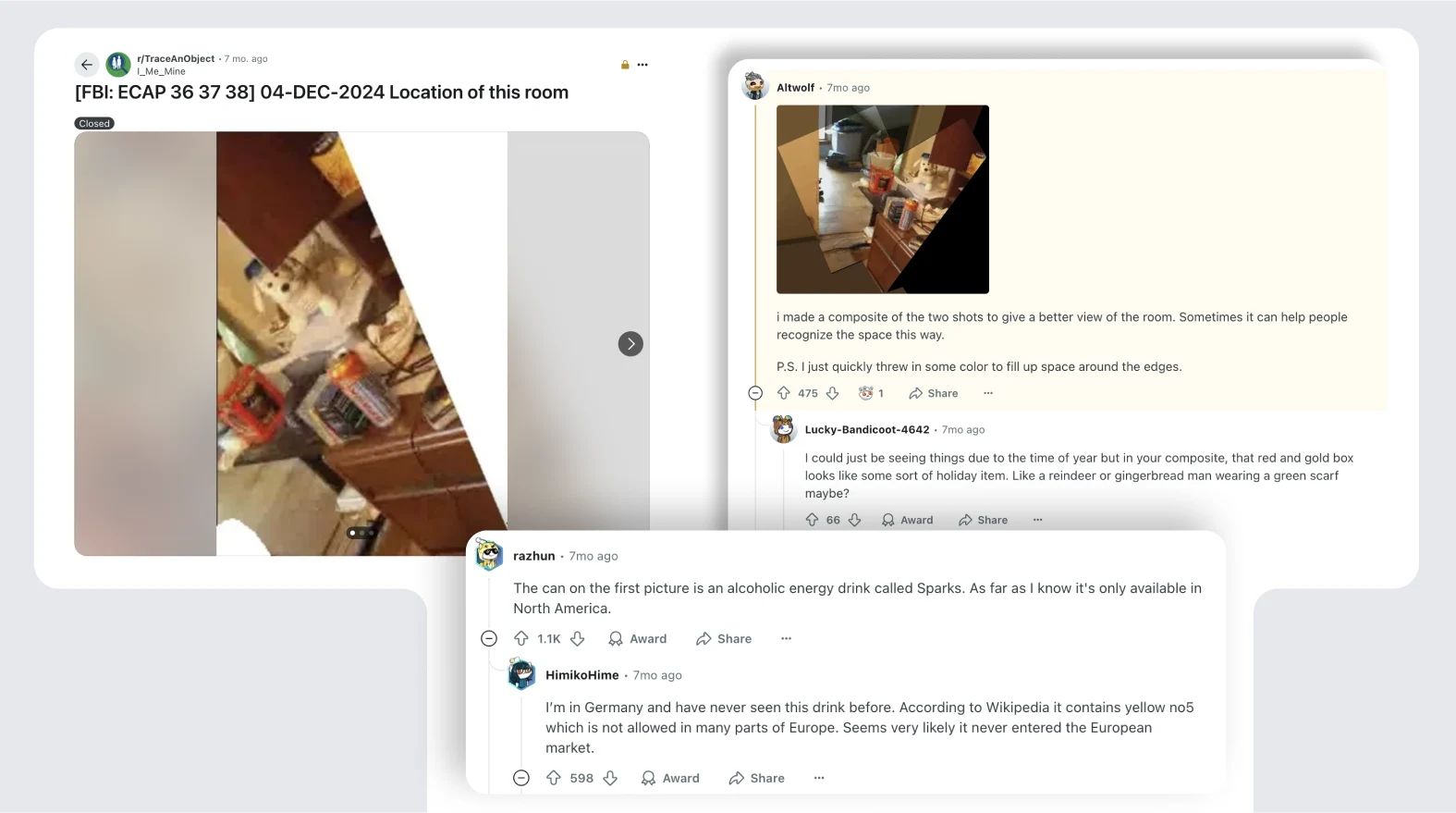

TraceAnObject: як розмиті фото допомагають боротися зі злочинами проти дітей

Боротьба з насильством проти дітей — одна з найскладніших сфер для правоохоронців у всьому світі. Будь-які фото- або відеодокази часто замилені, обрізані та відформатовані. Але в них будь-яка зачіпка важлива, адже вона може врятувати життя.

У 2017 році Європол створив ініціативу Trace An Object для дослідження таких зачіпок. На онлайн-платформі правоохоронці публікують фрагменти фото, зроблених у місцях сексуального насильства над дітьми. На цих знімках часто можна побачити деталі, контекст яких є суперважливим. До прикладу, досліджують інтерʼєри, двері та вікна, їхні розміри та стиль. Також велику увагу приділяють одягу, іграшкам, пакованню їжі або пляшкам з-під напоїв.

Ці деталі можуть допомогти звузити коло пошуку до якогось континенту, конкретної країни чи навіть міста. Якщо людина впізнає обʼєкт на фото або знає щось, що може допомогти, — вона подає заявку та ділиться деталями. Наприклад:

- Такі розетки, як на фото, є типовими для США;

- Пакет із супермаркету на фото належить цій мережі магазинів, вони є лише в Камбоджі;

- Цей логотип — емблема університету в Туреччині.

Окрім сайту, TraceAnObject є також на Reddit. Там люди активно вступають у дискусії, допомагають один одному та висувають гіпотези. Деякі спеціалісти висвітлюють фото для ясності, складають різні фото в єдиний 3D простір, розблюрюють їх.

Джерело: Reddit

Джерело: Reddit

Станом на травень 2024 року ініціатива Trace An Object допомогла ідентифікувати й врятувати 700 дітей та заарештувати 230 злочинців. Ця ініціатива хоч і не є конкретним кейсом, але це приклад етичного краудсорсингу, де спільна дія рятує життя. Це ідеальна демонстрація сили OSINT, який може бути інструментом добра, а не лише викриттів та скандалів.

Як знайшли Осаму бін Ладена: супутникові знімки, сліди тіней та розвідка

Після теракту 11 вересня 2001 року Осама бін Ладен — лідер Аль-Каїди, яка взяла на себе відповідальність за трагедію, — став найрозшукуванішою людиною на планеті. Знайти його було майже неможливо: він не користувався інтернетом, телефонами, GPS. Він знав, як не залишати цифровий слід і повністю зникнути з електронного поля зору.

Безрезультатні пошуки тривали роками, і єдиним джерелом хоч якоїсь інформації були полонені з Аль-Каїди. Всі вони згадували про єдину людину «ззовні», яка мала контакт з бін Ладеном — Абу Ахмеда аль-Кувейті. Він був курʼєром — і єдиним посередником, через якого лідер терористів спілкувався зі світом.

Шляхом маніпуляцій, розслідувань та років «копання» ЦРУ знайшло його справжнє імʼя, номер, а головне — машину, на якій той пересувається. Всі розуміли, що курʼєр був ключем до всього, і за ним почали віддалене, тіньове стеження.

Підозрілий будинок

Лише у 2010 році курʼєр привів агентів до підозрілого маєтку в Абботабаді, Пакистан. Аналітики почали аналізувати й порівнювати все:

- архітектуру будинку з типовими регіональними житловими будівлями;

- місця розташування вікон, виходів, навіть тіні від паркану — для оцінки внутрішнього планування;

- супутникові знімки в різні пори року, щоб визначити частоту активності;

- електроспоживання будинку (вище за норму);

- маршрути продовольчих постачань;

- непрямі згадки в муніципальних документах.

Будинок Осами бін Ладена в Абботабаді, Пакистан. Джерело: Dawn

Будинок був розташований в престижному районі міста, але дивно «засекречений». В ході аналізу фахівці звернули увагу на різні аномалії:

- Відсутність будь-якого зареєстрованого власника;

- 6-метрову стіну з колючим дротом, яка оточувала будинок;

- Відсутність інтернету й мобільного звʼязку, що нетипово для будинків у цьому районі;

- Сміття не викидали — його спалювали на території;

- Попри спеку, вікна третього поверху повністю закриті, хоча видно, що там хтось живе.

Відстеживши пересування у внутрішньому дворі та проаналізувавши одяг, який вивішували після прання надворі, спецслужби зʼясували, що в будинку мешкають три сімʼї з вкрай підозрілою соціальною поведінкою.

Слідкування за тінями

На одному з високоякісних супутникових знімків ЦРУ виявило, що один із мешканців будинку гуляє по двору щодня в один і той самий час — близько 11:00. Тінь, яку цей чоловік відкидав, дозволила обчислити його зріст. За щасливим збігом обставин, він складав приблизно 193 см, що відповідало публічним описам Осами бін Ладена.

Втім, на жодному з фото обличчя не було видно. Рішення про штурм будинку ухвалювалось лише на основі поведінкових патернів та непрямих ознак.

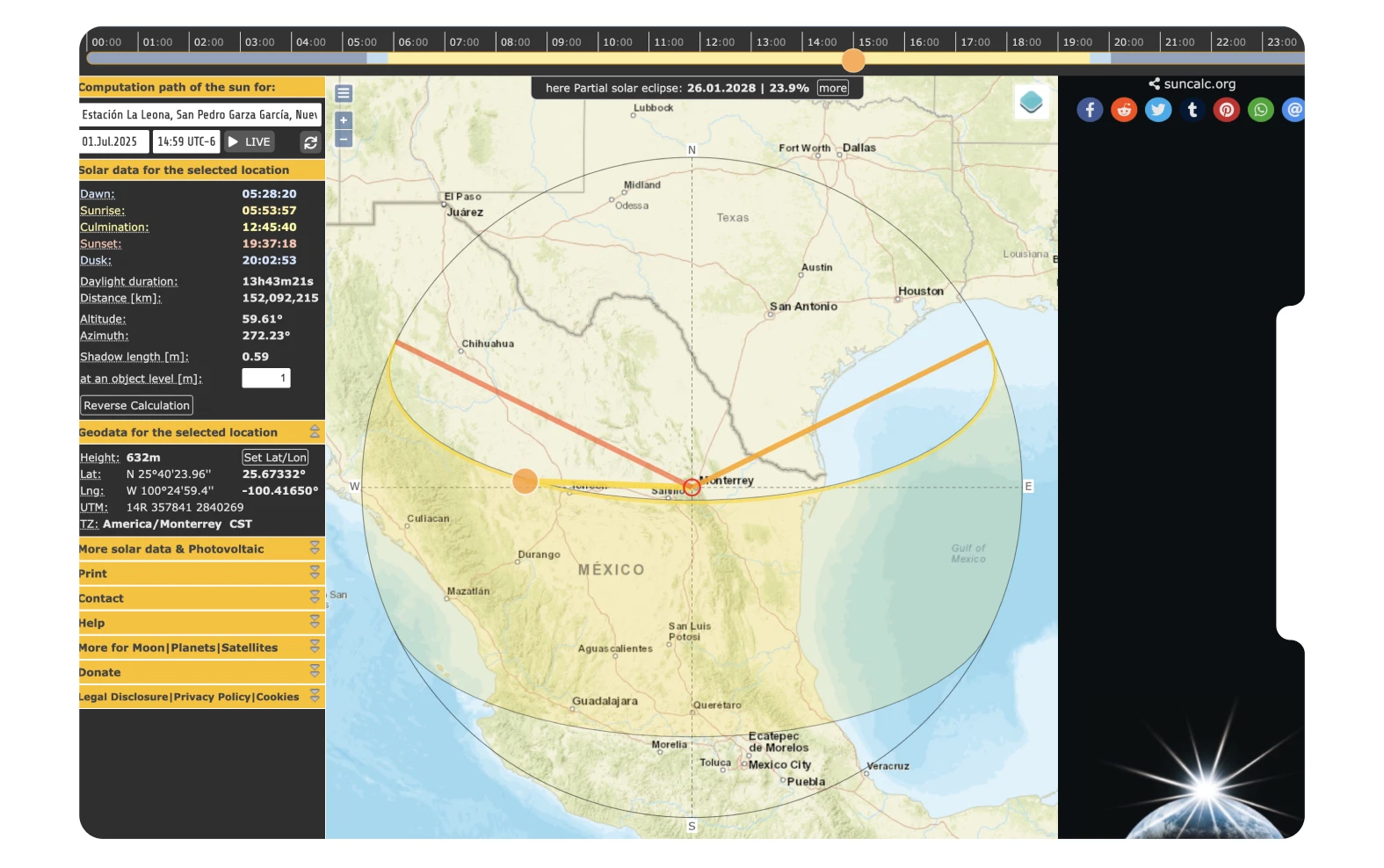

Хоч ЦРУ й використовували для цього свій софт, для таких OSINT-задач є спеціальний інструмент — SunCalc. Він у реальному часі показує рух сонця та його фази протягом певного дня, в певному місці та в певний час.

Джерело: Sun Calc

Фінальне рішення

Попри всі зібрані дані, агенти не мали 100% впевненості, що в цьому будинку перебуває саме Осама бін Ладен. Але після ретельного аналізу справи президент Обама ухвалив рішення діяти. Таким чином на світ зʼявилась операція «Спис Нептуна».

2 травня 2011 року, близько 1:00 ночі за місцевим часом, вертольоти з «морськими котиками» (SEAL Team 6) перелетіли з Афганістану в Пакистан, без дозволу влади. Вони штурмували будинок, знищили опір та ліквідували Осаму бін Ладена в кімнаті на третьому поверсі. Всі його особисті речі, жорсткі диски, листи були вивезені для аналізу. Операція тривала менше ніж 40 хвилин.

Про цю операцію зняли документальний серіал на Netflix під назвою American Manhunt — Osama bin Laden. У ньому люди, які брали участь в операції, розкривають багато деталей: виклики, з якими стикнулись аналітики, яким був хід операції, як реагував президент, за що переймалися сімʼї спецагентів.