Безпека вебзастосунків: 7 інструментів, які допоможуть зупинити хакерів

Та захистити персональні дані користувачів

Ви впевнені, що ваш вебзастосунок безпечний? За даними Verizon, у 2024-му зловмисники втричі більше використовували вразливості вебсайтів як першу точку входу порівняно з попереднім роком. Водночас організаціям потрібно в середньому витратити 55 днів, щоб усунути хоча б половину критичних вразливостей. Зловмисники постійно вдосконалюються, і якщо не працювати на випередження, готуйтеся рахувати збитки.

Щороку тисячі компаній втрачають мільйони доларів внаслідок витоків даних через відсутність регулярної перевірки безпеки сайту. Комплексну проблему допомагають розв’язувати спеціалізовані інструменти для сканування вразливостей: від аналізу коду до імітації атак. Ці програми дають змогу знаходити слабкі місця та забезпечують захист вебзастосунків, запобігаючи злочинам.

Ми зібрали 7 топових сканерів вразливостей, які допоможуть випередити хакерів та зробити ваш сайт стійким до спроб зламування. Пропонуємо познайомитися з ними ближче, але спочатку трохи теорії.

Що таке безпека вебзастосунків?

У кіберпросторі на слабкі місця вашого сервісу чатує низка небезпек:

- SQL-ін’єкції (SQL Injection): зловмисник може вставити шкідливий SQL-код у запити до бази даних, щоб отримати доступ до конфіденційних даних або навіть змінити їх.

- Міжсайтовий скриптинг: шкідливий код потрапляє у вебзастосунок та виконується у браузері іншого користувача. Це може призвести до крадіжки сесій, облікових даних тощо.

- Викрадення сесій: якщо сесійні токени не захищені належним чином, їх можна перехопити й застосувати для отримання доступу до облікового запису користувача.

- Десеріалізація: зловмисник може передати вебзастосунку змінені дані для десеріалізації, що дозволить виконувати небажані команди або отримати доступ до системи.

- Неправильна конфігурація безпеки: відкриті порти, відсутність оновлень або використання небезпечних версій бібліотек.

- DoS-атаки (Denial of Service): зловмисник перевантажує сервер, роблячи застосунок недоступним для його користувачів.

Сайти є найпоширенішими мішенями кібератак, саме тому ще на етапі розробки варто взяти до уваги, як саме буде гарантовано конфіденційність і цілісність важливих даних. Існує низка рішень захисту сайтів від атак, що намагаються отримати несанкціонований доступ до даних, припинити роботи сервісу або використати його для злочинних дій. Одним з таких є інструменти для сканування вразливостей.

Це програмне забезпечення для захисту застосунків, яке сканує їх та знаходить вразливості: SQL-ін’єкції, XSS, помилки конфігурації, слабкі паролі тощо. Сканери безпеки зазвичай імітують атаки зловмисників, щоб оцінити, наскільки застосунок захищений. Це ефективний та автоматизований спосіб пошуку безпекових проблем, які могли не помітити під час ручного тестування або які неможливо зімітувати й виявити вручну.

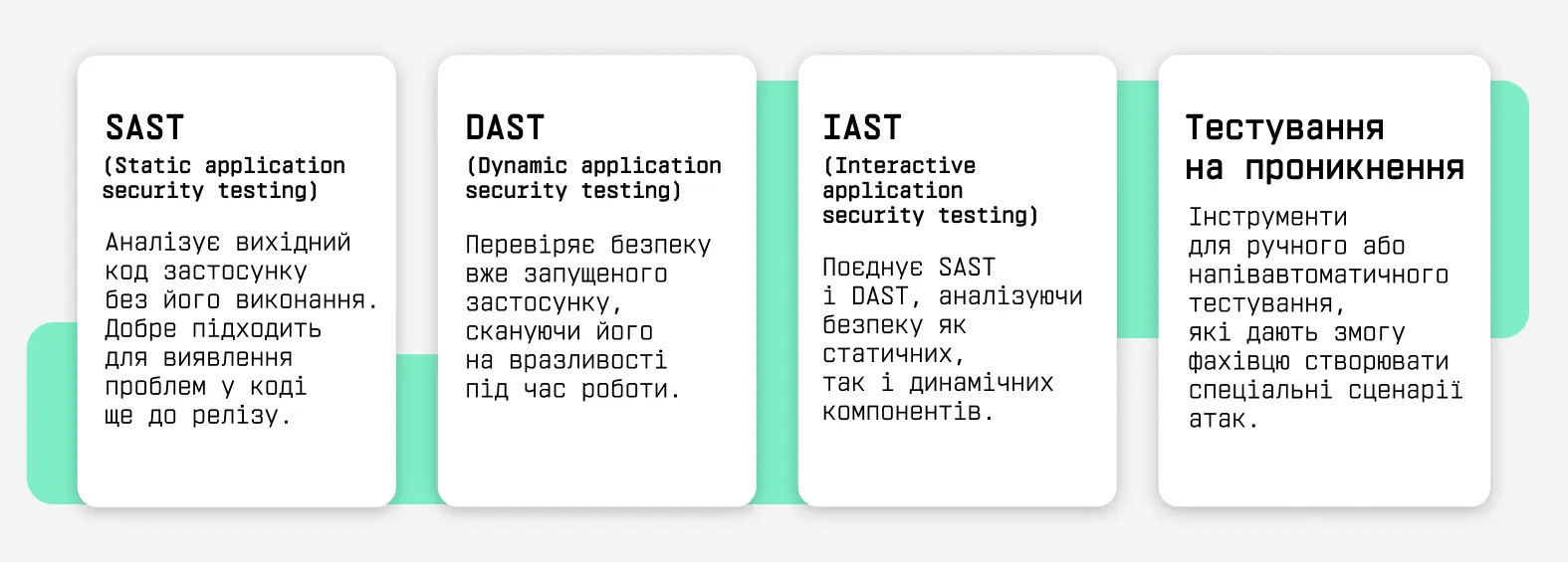

Типи інструментів тестування

Переваги автоматичного сканування загроз

- Економія часу та ресурсів

Сканери безпеки вебзастосунків працюють автономно, виявляючи вразливості у складних системах без вашого втручання. Вони мінімізують хибні тривоги, зосереджуючись лише на критичних загрозах, які потребують вашої уваги. - Регулярність

Вразливості можуть з’являтися лише з часом після оновлення застосунку або бібліотек. Тож вам потрібно забезпечити захист сайту на постійній основі без переривання його роботи для перевірок. Інструменти тестування дають змогу проводити сканування з певною частотою, виявляючи приховані загрози та забезпечуючи безперервний моніторинг. - Відповідність вимогам стандартів безпеки

Для роботи в деяких сферах, наприклад, платіжні системи або охорона здоровʼя, які регулюються нормативними актами PCI DSS або HIPPA, неможливо пройти аудит без доказів регулярної перевірки безпеки. Автоматичні сканери не лише допомагають дотримуватися високих вимог захисту даних, але й надають детальні звіти, які можна використати під час аудитів. - Комплексний підхід

Деякі атаки потребують складних умов або сценаріїв, які важко або неможливо відтворити вручну. Використання програмного забезпечення для захисту застосунків не лише розширює можливості тестування вебсайтів, але й допомагає уникнути людського фактора, адже на великих проєктах легко не помітити якусь вразливість. Попри ефективність автоматизації, інструменти можуть пропустити нестандартні вразливості, які потребують творчого підходу. Тому найкращий підхід — це комбінація автоматизованого та ручного тестування.

Сканери безпеки не панацея

Попри численні переваги інструментів сканування вразливостей, вони не можуть гарантувати 100% захисту вебзастосунків. Їхнє налаштування може бути складним і вимагати багато ресурсів через низку факторів. Наприклад, сучасні IT-інфраструктури постійно змінюються: додаються нові технології, мови програмування, динамічний контент і сторонні інструменти. Такі системи важко відсканувати повністю.

Ще одна проблема — виявлення загроз, що маскуються під реальні облікові записи чи дозволи. Вразливості, повʼязані з автентифікацією та авторизацією користувачів, можуть бути непомітними для сканерів, адже вони мають вигляд і поводяться, як звичайні юзери. Крім того, швидкий розвиток кіберзагроз випереджає темпи оновлення більшості сканерів. Фактично, інструмент стає застарілим майже одразу після впровадження. Тому навіть із сучасними сканерами треба доповнювати автоматизацію ручним тестуванням та актуальними знаннями про кіберзагрози

Вимоги до інструментів тестування безпеки

Точність

Якщо сканер безпеки завалить хибними спрацюваннями, то ви витратите ресурс команди на боротьбу з вітряками. Тому обирайте інструменти, які на вашій системі показують мінімальний рівень хибних тривог.

Інтеграція з інструментами розробки

Програмне забезпечення для захисту застосунків має легко інтегруватися з іншими інструментами, якими ви користуєтеся для розробки сайту, наприклад:

- Jira або інші застосунки для проєктного менеджменту;

- конвеєрами CI/CD для запуску сканування на основі нових розгортань;

- інтегрованими середовищами розробки та сховищами коду;

- фаєрволом та інструментами аудиту й тестування на проникнення.

Деталізований звіт і рекомендації

Після завершення тестування обране програмне забезпечення має надавати деталізований звіт щодо вашого вебсайту. Він допоможе вам відстежити повторювані прогалини та прогрес протягом тестування. Ідеальний інструмент надасть покрокові рекомендації, які допоможуть усунути виявлені проблеми з безпекою.

7 топових інструментів для тестування безпеки вебзастосунків

1. ZAP

Zed Attack Proxy (ZAP) — це безоплатний інструмент для тестування на проникнення з відкритим вихідним кодом. ZAP розроблений спеціально для тестування вебзастосунків і є гнучким та розширюваним. Належить до DAST-типу сканерів безпеки. Захищає від міжсайтового скриптингу, підтримує перевірку автентифікації та авторизації і механізми сповіщення. ZAP підтримується великою спільнотою інженерів з безпеки OWASP та випускає регулярні оновлення софту.

Найкраще підійде фахівцям з безпеки та розробникам, які шукають надійний сканер з відкритим вихідним кодом.

2. Jit

Jit — це платформа, яка об’єднує різні інструменти й процеси, щоб безпека була доступнішою та ефективнішою для команд розробників. Замість того, щоб розробники витрачали час на вибір окремих сканерів для коду, залежностей, конфігурацій чи інфраструктури, Jit інтегрує ці рішення в одну систему. Jit інтегрується в пайплайни DevOps (наприклад, GitHub Actions), щоб проводити безпекові перевірки безпосередньо під час розробки та обирати конкретні функції або сканери, які потрібні вашому проєкту. Наприклад, сканування залежностей, тестування API чи перевірка конфігурацій.

Jit допомагає відрізнити критичні вразливості від менш важливих, фокусуючись на тому, що потрібно виправити насамперед. Багато процесів, які раніше виконували вручну, тут автоматизовані, зокрема перевірка залежностей, статичний аналіз коду (SAST), динамічне тестування застосунків (DAST) та безпека інфраструктури. Платформа створена для розробників, а не лише для фахівців із безпеки, що робить її доступною навіть для тих, хто не має глибоких знань у кібербезпеці. Налаштування платформи просте, а інтеграції з популярними сервісами (GitHub, GitLab, AWS тощо) роблять її зручною для швидкого старту.

Найкраще підійде тим, хто шукає простий спосіб впровадити тестування безпеки вебзастосунків і повний набір інструментів для безпеки розробників у SDLC.

3. Wapiti

Wapiti — це відкритий інструмент для тестування безпеки вебзастосунків, який впроваджує методику динамічного аналізу (DAST). Основна функція — виявлення вразливостей шляхом симуляції атаки на вебзастосунок та аналізу його поведінки. Це легкий і простий у використанні інструмент, популярний серед початківців і досвідчених фахівців з безпеки.

Wapiti не вивчає вихідний код, а сканує вебсторінки розгорнутого застосунку, шукаючи скрипти й форми, куди він може вставити дані. Отримавши список URL-адрес, форм та їхніх вхідних даних, Wapiti працює за методом фазингу. Фазинг передбачає введення величезної кількості випадкових даних, які називають fuzz, у програмне забезпечення, яке тестується, щоб змусити його дати збій або пробити його захист. Фазинг часто знаходить вразливості, які можуть використати за допомогою SQL-ін’єкції, переповнення буфера, відмови в обслуговуванні (DOS) і міжсайтового скриптингу. Fuzz-тестування виконують за допомогою фазера — програми, яка автоматично вводить напіввипадкові дані та виявляє помилки.

Це безоплатний інструмент, який здатен знайти багато видів загроз. Він має підтримку проксі-серверів, HTTPS і різних методів автентифікації, що дає змогу працювати зі складними вебзастосунками.

Найкраще підходить для виявлення ризиків шляхом атаки на скрипти й надсилання корисного навантаження, що може викликати помилки.

4. W3AF

Web Application Attack and Audit Framework (W3AF) — це повноцінне середовище з відкритим кодом для аудиту та експлуатації вебзастосунків. Платформа заснована на графічному інтерфейсі та має низку корисних плагінів, які можуть сканувати вебсайт на понад 200 типів вразливостей. Наприклад, плагін аудиту надає можливість сканувати вебсайт на наявність SQL-ін’єкції, переповнення буфера, вразливості оболонки, міжсайтовий скриптинг, вразливості під час розширення сторінок, фішинг-векторів. Плагін обходу сканує код вебзастосунку для пошуку потенційних слабких місць (бекдорів) та генерує тестовий сценарій атаки (експлойт).

Підходить досвідченим тестерам, які шукають кастомізацію.

5. Rezonate

Ця програма постійно моніторить активність користувачів, що дає змогу виявляти підозрілі дії в реальному часі. Rezonate забезпечує своєчасне реагування на потенційні загрози, пропонуючи усунення атак, які можуть бути небезпечними для цілісності бізнесу.

Робота цього інструменту спрямована на аналіз кожного облікового запису, перевірку їхньої активності, щоб відрізнити реальних юзерів від машинних акаунтів. Завдяки швидкому виявленню незвичних патернів поведінки платформа може вчасно блокувати несанкціоновані дії, періодично аналізуючи зміни в користувацькій активності й адміністративних діях. Це дає змогу обмежити можливості нападників ще до того, як вони встигнуть вкрасти дані або встановити шкідливе програмне забезпечення.

Rezonate чудово візуалізує свої звіти в реальному часі, тому ви з легкістю зможете проаналізувати всі облікові записи, налаштувати фільтри, щоб побачити користувачів з найбільшим ступенем ризику для вашої системи та завчасно вжити заходів.

Найкраще підходить для запобігання загрозам на основі управління ідентифікацією та доступом (IAM).

6. Spectral

Spectral автоматично виконує аналіз вихідного коду на наявність вразливостей та несправностей, що дає змогу розробникам оперативно виявляти проблеми. Платформа аналізує конфігурації застосунків та середовищ, у яких вони працюють, знаходить неправильно налаштовані параметри й допомагає в управлінні API-ключами, паролями тощо, щоб запобігти їхньому ненавмисному витоку.

Платформа легко інтегрується в конвеєри безперервної інтеграції та розгортання (CI/CD), що допомагає гарантувати безпеку ще на етапах розробки та постійного оновлення програмного забезпечення. Користувачі можуть створювати та впроваджувати власні правила перевірки, адаптуючи платформу до специфічних потреб свого проєкту. Spectral надає детальну аналітику та звіти про вразливості, що дає змогу командам зручно відстежувати загальний стан безпеки.

Ідеально підходить для захисту вебзастосунків від витоку даних через неправильне керування паролями.

7. Imperva

Imperva пропонує рішення для захисту вебзастосунків від різних загроз, як-от DDoS-атаки, зловмисні програми та SQL-ін’єкції, надаючи сильний вебфаєрвол (WAF). Із системами захисту бази даних програма забезпечує контроль доступу, моніторинг активності й пошуку аномалій, що допомагає запобігти витоку даних та зловживанню ними. Платформа здійснює глибокий аналіз загроз, використовуючи алгоритми машинного навчання для виявлення підозрілої поведінки, зокрема під час доступу до критичних ресурсів. Imperva постійно моніторить активність трафіку на предмет порушення політик безпеки та генерує звіти для аналізу та реагування на інциденти.

Цей інструмент підходить для організації безпеки у хмарних середовищах, гарантування конфіденційності даних та відповідності регуляторним вимогам.

Висновки

Щодня мільйони користувачів передають особисті дані, здійснюють фінансові операції та взаємодіють з багатьма вебзастосунками. Сайти є ласим шматком для зловмисників не лише через величезний обсяг персональних даних, який зберігається в їхніх базах даних, але й з метою виведення роботи онлайн-ресурсів з ладу або для здійснення інших злочинів за допомогою слабких місць вебзастосунків.

Безпеку сайтів потрібно не лише закладати на етапі розробки, а й моніторити постійно під час їхнього функціонування. Використовуйте для цього інструменти сканування вразливостей вебзастосунків, які допомагають автоматизувати процес виявлення та знешкодження потенційних загроз. Автоматичні інструменти не є панацеєю, проте варто залучати їх у комплексі з ручним тестуванням та іншими заходами безпеки. Розглянуті в нашій статті сканери вразливостей допоможуть вам покращити безпеку вебсайтів, а їхній вибір залежатиме від потреб, команди й архітектури системи.